Nella mattinata del 09/05/2022 abbiamo notato su diversi siti del nostro network e dei nostri clienti rallentamenti o problematiche collegate al caricamento di qualsiasi risorsa collegata al dominio di iubenda.com

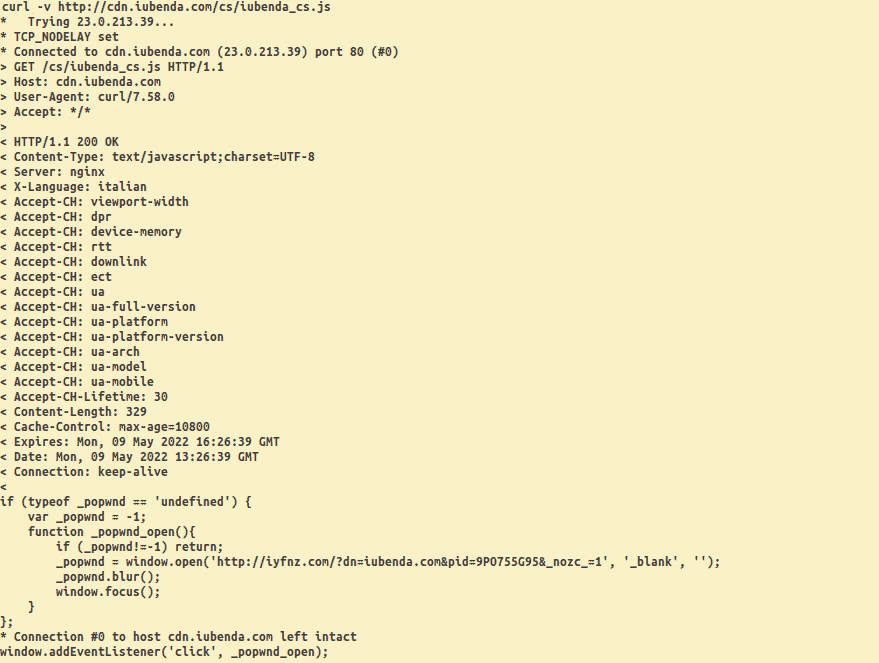

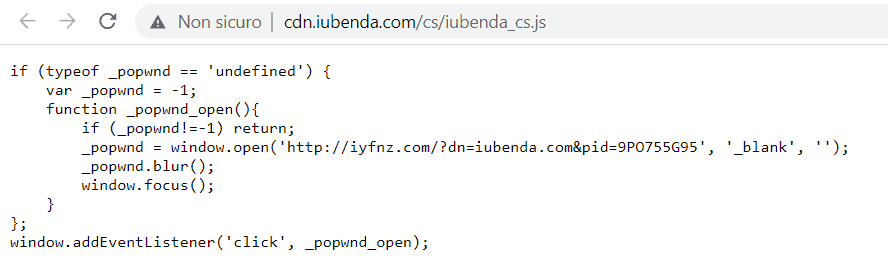

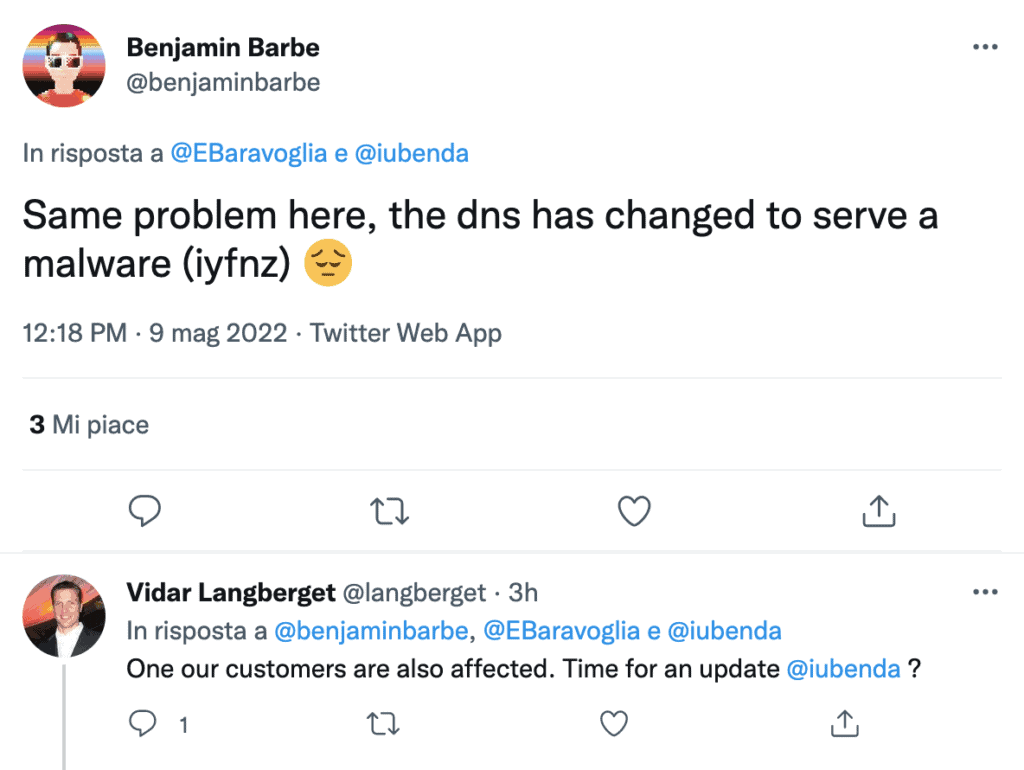

Queste problematiche hanno portato alla non erogazione della piattaforma di gestione del consenso, della privacy/cookie policy e di tutti i servizi collegati, bloccando di fatto anche l’erogazione di pubblicità o qualsiasi altra attività che richiedesse il consenso dell’utente. Ma non solo, infatti, in alcuni casi, gli script “non raggiungibili” di Iubenda hanno reso i siti non correttamente navigabili con gli ovvi svantaggi connessi o peggio hanno injectato ads dalla dubbia provenienza.

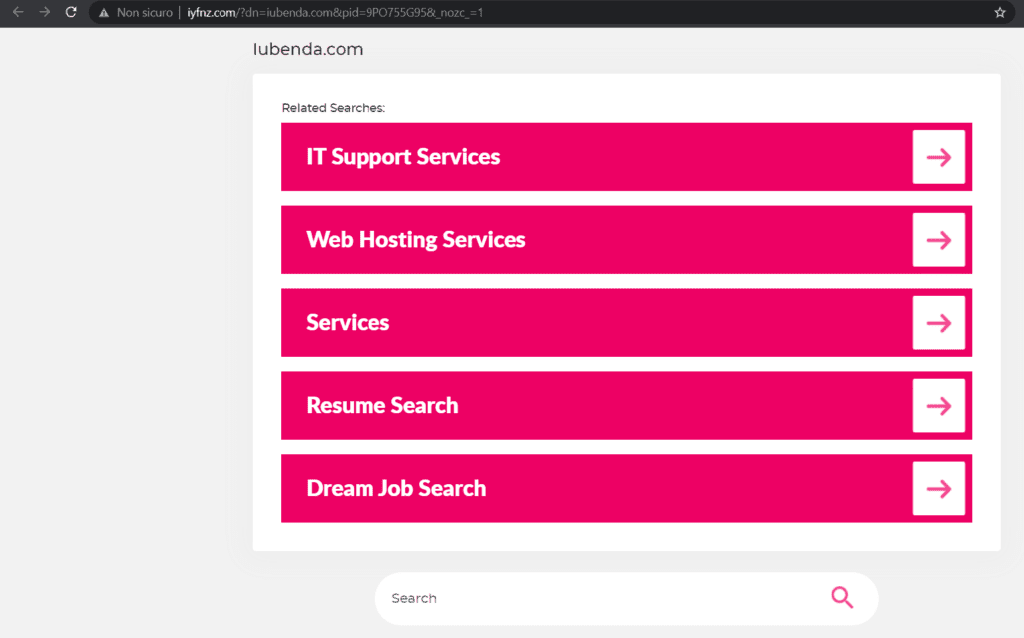

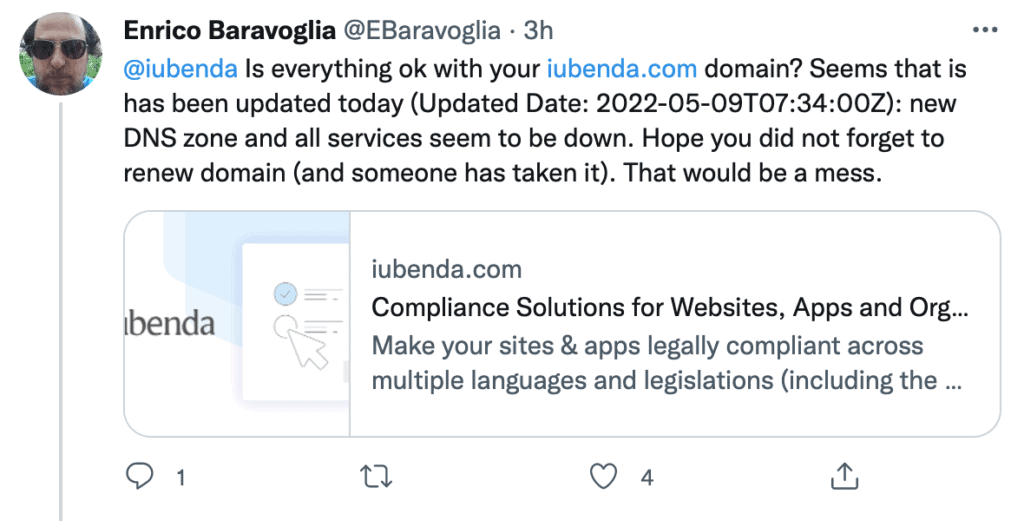

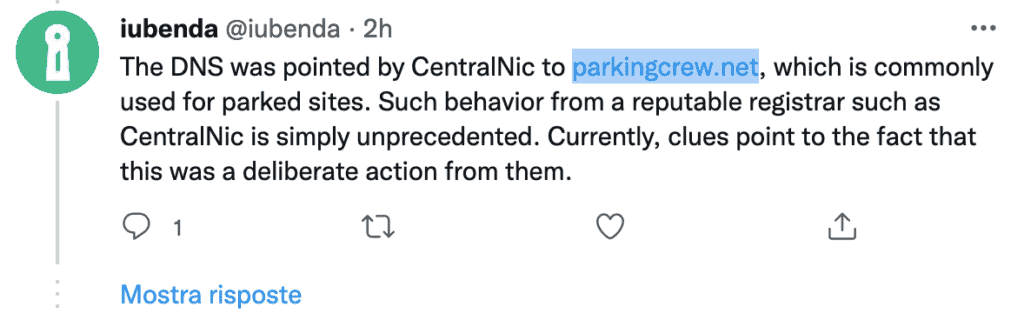

A distanza di alcune ore, su Twitter sono comparsi i primi tweet preoccupati da parte di alcuni utenti che segnalavano come il dominio di Iubenda puntasse improvvisamente verso un sito di domain parking (parkingcrew.net):

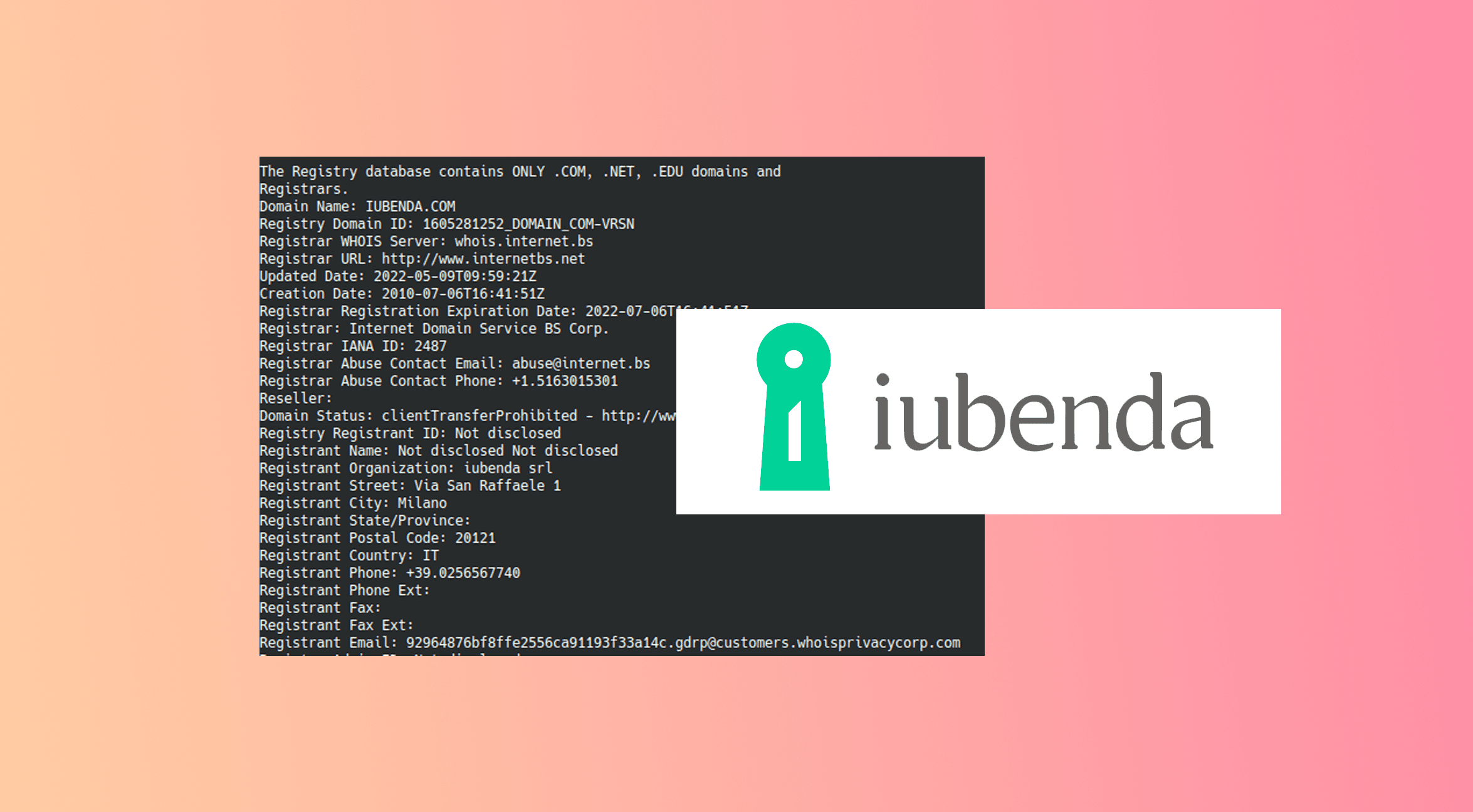

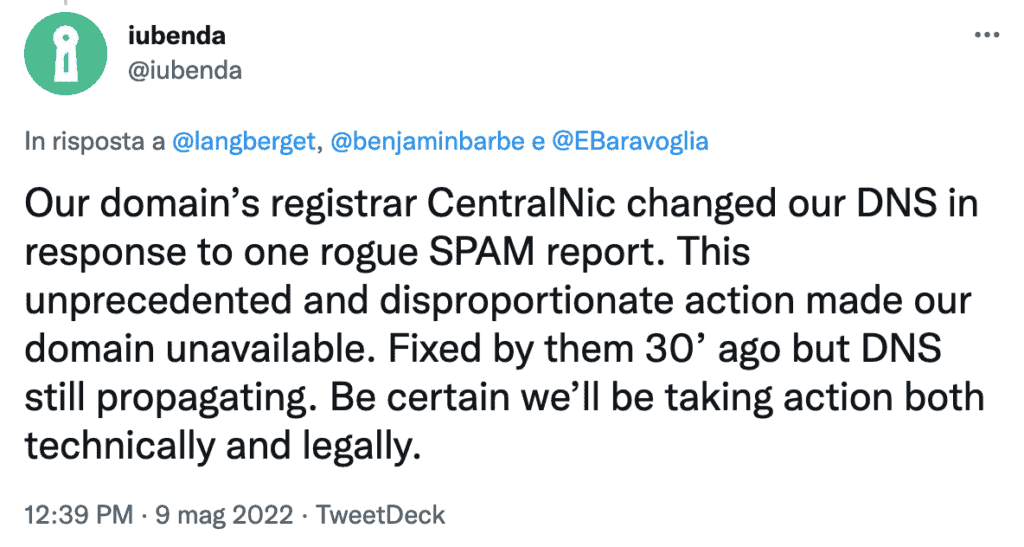

Non si è fatta troppo attendere la risposta ufficiale di Iubenda, in cui sostiene che il loro registar -CentralNic- abbia cambiato forzosamente i DNS e i name server di iubenda.com in seguito ad una misteriosa e malevola segnalazione di “spam”. Iubenda ritiene che la reazione del registar sia stanza senza precedenti e sproporzionata, supponendo comunque che sia stata “intenzionale” e non frutto di hack:

CentralNic ha rettificato il cambiamento dei DNS intorno alle 12.00, tenendo ovviamente presente che possono essere necessarie anche diverse ore affinché la propagazione avvenga correttamente in tutte le zone e il servizio venga ripristinato al 100%.

Iubenda ha già paventato lato suo azioni tecniche e legali. Qualche domanda comunque sorge spontanea: è normale che succeda una cosa del genere ad un servizio di questa reputazione, entità e diffusione? Quali eventuali dati dei clienti sono stati inviati ai server “oscuri” verso cui iubenda.com puntava durante il disservizio? (Ricordiamo che su Twitter alcuni utenti segnalavamo anche malware).

Bene ma non benissimo il fatto che Iubenda abbia risposto su Twitter solo dopo diverse segnalazioni degli utenti ma che non abbia proattivamente comunicato il problema in corso.

UPDATE 09/05/22 ore 18.00: come riportato su Twitter è confermato che durante il “malfunzionamento” su alcuni siti che includono lo script di Iubenda venisse in realtà injectato da parkingcrew.net un popup con i loro banner pubblicitari. Diversi siti stanno ancora riscontrando il problema a causa della cache DNS di Akamai -provider di Iubenda- che deve ancora propagarsi. Molto male considerata l’entità e l’importanza dei siti (Italiani e non) che usano Iubenda…